比特币勒索病毒 WannaCry 发生变种!电脑联网前先打补丁(附地址)

5 月 15 日消息,WannaCry 勒索病毒于上周五起在全球范围传播扩散,已经影响了超过 150 个国家的至少 20 万台计算机。

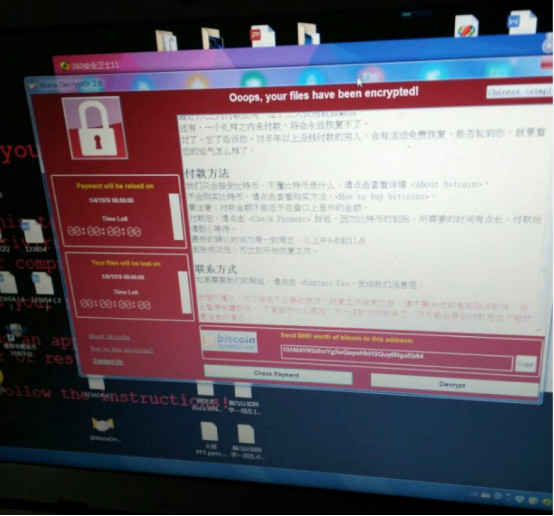

此次勒索病毒是由NSA泄漏的「永恒之蓝」黑客武器传播的。该勒索病毒利用 Windows 操作系统 445 端口存在的漏洞进行传播,并具有自我复制、主动传播的特性。勒索病毒感染用户计算机后,将对计算机中的文档、图片等实施高强度加密,并向用户勒索赎金。

一名 22 岁的英国网络工程师注意到,这一勒索病毒会不断尝试访问当时没有被注册的域名「www.iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com」,如果 DNS 解析失败,它会继续进行感染操作,如果解析成功,该程序将会结束。研究人员推测是勒索病毒作者想要阻止病毒代码被分析,当病毒成功查询该域名后,它会认为自己在沙盒环境内,因此会退出防止被进一步分析。

该域名可以充当阻止传播的关闭开关,研究人员通过抢注和上线该域名设法阻止了勒索软件的进一步扩散。

13 号国家网络与信息安全信息通报中心紧急通报:监测发现,在全球范围内爆发的 WannaCry 勒索病毒出现了变种:WannaCry 2.0, 与之前版本的不同是,这个变种不能通过注册某个域名来关闭变种勒索病毒的传播,该变种传播速度可能会更快。

北京市委网信办、北京市公安局、北京市经信委也联合发出《关于WannaCry勒索蠕虫出现变种及处置工作建议的通知》。

该通知要求各单位立即组织内网检测,一旦发现中毒机器,立即断网处置,严格禁止使用U盘、移动硬盘等可执行摆渡攻击的设备。《通知》称,目前看来对硬盘格式化可清除病毒。

5月15日受害人数可能还将持续上升

自5月12日开始散播勒索蠕虫病毒,从发现到大面积传播,仅仅用了几个小时,其中高校成为了重灾区。

美国著名软件公司赛门铁克公司研究人员13号预计,此次网络攻击事件,全球损失不可估量。该研究人员表示,修复漏洞中最昂贵的部分是清空每台受攻击的电脑或服务器的恶意软件,并将数据重新加密。单单此项内容就将花费高达数千万美元。

据路透社报道,软件公司关于修复漏洞的高额损失并没有包含受影响的企业所遭受的损失。

欧盟刑警组织负责人罗布·温赖特14日表示,12日开始的勒索软件网络袭击目前已经波及150多个国家的10万多家机构,至少20万人受害,未来还可能进一步升级。他呼吁所有机构必须认真对待网络安全威胁,及时更新升级电脑系统。

温赖特当天在接受英国独立电视台采访时表示,本次网络袭击在全球范围内达到了“史无前例的级别”,目前已经造成150多个国家的至少20万人受害,其中不乏大型企业用户。最令人担忧的是,当人们15日上班打开电脑时,受害者人数可能还将持续上升。

今年3月微软已发布补丁

这款勒索蠕虫病毒是针对微软的永恒之蓝的漏洞进行传播和攻击的。一旦电脑感染该病毒,被感染电脑会主动对局域网内的其他电脑进行随机攻击,局域网内没有修补漏洞的电脑理论上将无一幸免的感染该病毒。而该漏洞微软在今年3月份已经发布补丁,对漏洞进行了修复,补丁地址:https://technet.microsoft.com/zh-cn/library/security/MS17-010.aspx

微软公司5月12号宣布针对攻击所利用的“视窗”操作系统漏洞,为一些它已停止服务的“视窗”平台提供补丁。

全球紧急防范应对

在本轮网络攻击中,英国NHS,也就是全民医疗体系旗下多家医疗机构的电脑系统瘫痪。目前,除了其中6家外,其余约97%已经恢复正常。英国首相特雷莎·梅13号发表讲话,称英国国家网络安全中心正在与所有受攻击的机构合作调查。

事实上,这次大规模的网络攻击并不仅限于英国。当地时间12号,俄罗斯内政部表示,内政部约1000台电脑遭黑客攻击,但电脑系统中的信息并未遭到泄露。同样遭到攻击的美国联邦快递集团表示,部分使用Windows操作系统的电脑遭到了攻击,目前正在尽快补救。西班牙国家情报中心也证实,西班牙多家公司遭受了大规模的网络黑客攻击。电信业巨头西班牙电信总部的多台电脑陷入瘫痪。

在中国,目前已知遭受攻击的行业包括教育、石油、交通、公安等,针对这个情况,公安部网安局正在协调我国各家网络信息安全企业对这个勒索蠕虫病毒进行预防和查杀。

公安部网络安全保卫局总工程师郭启全表示,因为它是在互联网上传播,互联网是连通的,所以它是全球性的。有些部门的内网本来是和外网是逻辑隔离或者是物理隔离的,但是现在有些行业有些非法外联,或者是有些人不注意用U盘又插内网又插外网,因此很容易把病毒带到内网当中。

“现在我们及时监测病毒的传播、变种情况,然后还是要及时监测发现,及时通报预警,及时处置。这几天,全国公安机关和其他部门和专家密切配合,特别是一些信息安全企业的专家,尽快支持我们重要行业部门,去快速处置,快速升级,打补丁,另外公安机关还在开展侦查和调查。”

万一被感染,不建议支付赎金取得解锁

根据网络安全公司数据统计,截止5月13日晚8点,我国共有39730家机构被感染,其中教育科研机构有4341家,高校成为了这次蠕虫病毒的重灾区。

被感染蠕虫病毒后,不到十秒,电脑里的所有用户文件全部被加密无法打开。网络安全专家介绍,用户电脑一旦被感染这种勒索病毒,被加密的文件目前还没有找到有效的办法可以解锁。而专家并不建议用户支付赎金取得解锁。

网络安全专家孙晓骏认为:加密的文件会根据病毒指引去付赎金获得密钥,但是根据目前的研究看成功的几率非常低,整个互联网安全界在积极的探索有没有办法解开这个密钥。因为它用的是高强度非对称加密的算法,这个密钥空间非常大,就算用暴力破解也需要非常长的时间,目前来看是不可接受的。

针对已经被感染病毒的用户,专家建议首先使用安全软件查杀蠕虫病毒,并保留被加密的文件,待日后网络安全公司找到有效方法后再进行解锁。

防范:如何避免电脑中毒?

中国国家互联网应急中心表示,目前,安全业界暂未能有效破除该勒索软的恶意加密行为,用户主机一旦被勒索软件渗透,只能通过重装操作系统的方式来解除勒索行为,但用户重要数据文件不能直接恢复。

在防范上,腾讯安全联合实验室反病毒实验室负责人、腾讯电脑管家安全技术专家马劲松指出,一是,临时关闭端口。Windows用户可以使用防火墙过滤个人电脑,并且临时关闭135、137、445端口3389远程登录(如果不想关闭3389远程登录,至少也是关闭智能卡登录功能),并注意更新安全产品进行防御,尽量降低电脑受攻击的风险。

突发,全球爆发勒索病毒 多家安全厂商推防御方案

(Windows用户可以使用防火墙过滤个人电脑,并且临时关闭135、137、445端口3389远程登录)

二是,及时更新 Windows已发布的安全补丁。在3月MS17-010漏洞刚被爆出的时候,微软已经针对Win7、Win10等系统在内提供了安全更新;此次事件爆发后,微软也迅速对此前尚未提供官方支持的Windows XP等系统发布了特别补丁。

三是,利用“勒索病毒免疫工具”进行修复。用户通过其他电脑下载腾讯电脑管家“勒索病毒免疫工具”离线版,并将文件拷贝至安全、无毒的U盘;再将指定电脑在关闭Wi-Fi,拔掉网线,断网状态下开机,并尽快备份重要文件;然后通过U盘使用“勒索病毒免疫工具”离线版,进行一键修复漏洞;联网即可正常使用电脑。

突发,全球爆发勒索病毒 多家安全厂商推防御方案

(腾讯电脑管家针对于勒索病毒推出“勒索病毒免疫工具”)

四是,备份。重要的资料一定要备份,谨防资料丢失。

解析:高校为何成勒索病毒重灾区

马劲松指出,各大高校通常接入的网络是为教育、科研和国际学术交流服务的教育科研网,此骨干网出于学术目的,大多没有对445端口做防范处理,这是导致这次高校成为重灾区的原因之一。

此外,如果用户电脑开启防火墙,也会阻止电脑接收445端口的数据。但中国高校内,一些同学为了打局域网游戏,有时需要关闭防火墙,也是此次事件在中国高校内大肆传播的另一原因。

突发,全球爆发勒索病毒 多家安全厂商推防御方案

同时由于该木马加密使用AES加密文件,并使用非对称加密算法RSA 2048加密随机密钥,每个文件使用一个随机密钥,理论上不可破解。针对目前网上有传该木马病毒的作者放出密钥,已证实为谣言。实则是在公网环境中,由于病毒的开关机制被设置为关闭模式暂时停止了传播,但不排除作者制作新变种的可能。提醒广大用切勿轻信谣言,以免造成更严重的损失。

最后,提醒广大用户,务必强化网络安全意识,陌生链接不点击,陌生文件不要下载,陌生邮件不要打开!

电脑访问:比特币勒索病毒 WannaCry 发生变种!电脑联网前先打补丁(附地址)